Vad WordPress-hacket säger oss om plugin-säkerhet

Vad hände egentligen?

En person vid namn "Kris" (med bakgrund inom SEO, crypto och online gambling) köpte ett företag på Flippa den 8 augusti 2025 som hette Essential Plugin. Det företaget hade utvecklat 31 plugins. Efter köpet planterade han en så kallad "bakdörr" i alla plugins. Fast han gjorde inget mer märkbart under cirka 8 månader innan bakdörren aktiverades i april 2026.

Vad gjorde hacket?

Det gav hackaren en total kontroll över webbplatsen och allt på servern, en så kallat full remote code execution (RCE).

Det som hände var att hacket gjorde det möjligt att mata in dold SEO-spam i webbplatsen, allt utan att webbplatsägaren märkte något – attacken var optimerad för att bara visa spam till Googlebot, inte för den som äger webbplatsen. Så ingen såg "reklamen" som den här attacken utförde.

Vad innebar det för webbplatsägarna?

Det "Kris" tjänade på här var att han utnyttjade användarens webbplats auktoritet för sin egen vinning. Han fick Googlebot att höja hans egna affiliate-länkar och dylikt. Därav hamnade han högre upp i Googles sök resultat utan att behöva göra någonting mer än att låta hacket jobba för honom. Hade det här pågått under en längre tid så hade de hackade webbplatserna riskerat att få sämre ranking för att webbplatserna flaggades som spam. Helt utan vetskap om varför. WordPress stängde permanent ner alla 31 plugins när det upptäcktes, men den injicerade koden i wp-config.php sitter kvar och måste rensas manuellt av en utvecklare.

Vad är en supply chain-attack?

Detta är en klassiskt supply chain-attack som i det här fallet utnyttjar WordPress beroende av tredjeparts-plugins från olika utvecklare.

Det innebär att hackaren inte attackerar dig som användare direkt, utan något som du litar på för att din hemsida ska fungera, i det här fallet är ett plugin. Hackaren tar över pluginet och placerar skadlig kod i det, som sedan smugglas in via en helt vanlig uppdatering. Och eftersom uppdateringen kommer från en pålitlig källa så är det inget man reagerar på.

Är WordPress osäkert?

Det här betyder inte att WordPress är dåligt eller att alla WordPress-sidor blir hackade. Självaste kärnan i WordPress är säker och får löpande säkerhetsuppdateringar. Med en kunnig utvecklare, få installerade plugins och bra rutiner på underhåll går det bra att hålla det säkert. WordPress är bara mera utsatt för risker eftersom det är ett sånt extremt populärt CMS, 43% av alla webbplatser är byggda med WordPress. Så folk tror oftast att WordPress är osäkert när de hör att det har blivit hackat. Men i själva verket är det plugin marknaden som är mindre säker.

Så minskar Statamic risken

Jag vill säga att ingen kan undvika att bli utsatt av en supply chain-attack men med Statamic undviker du den risken rejält:

- Inget behov av flera plugins. De flesta funktioner du behöver finns redan inbyggt i Statamic.

- Statamic utvecklas av ett enda team, som är väldigt aktivt.

- Flat-file-arkitektur (ingen databas), bara det i sig eliminerar vanliga attacker som SQL injection.

- Byggt på det moderna och säkra PHP-ramverket Laravel.

- Mycket mindre attackyta och betydligt lägre risk för massinfektioner.

En marknad, en pakethanterare

En annan viktig aspekt är att kunder kan köpa plugins på ett antal olika webbplatser så som CodeCanyon, WordPress.org och PluginsForWordPress det gör marknaden väldigt fragmenterad för WordPress.

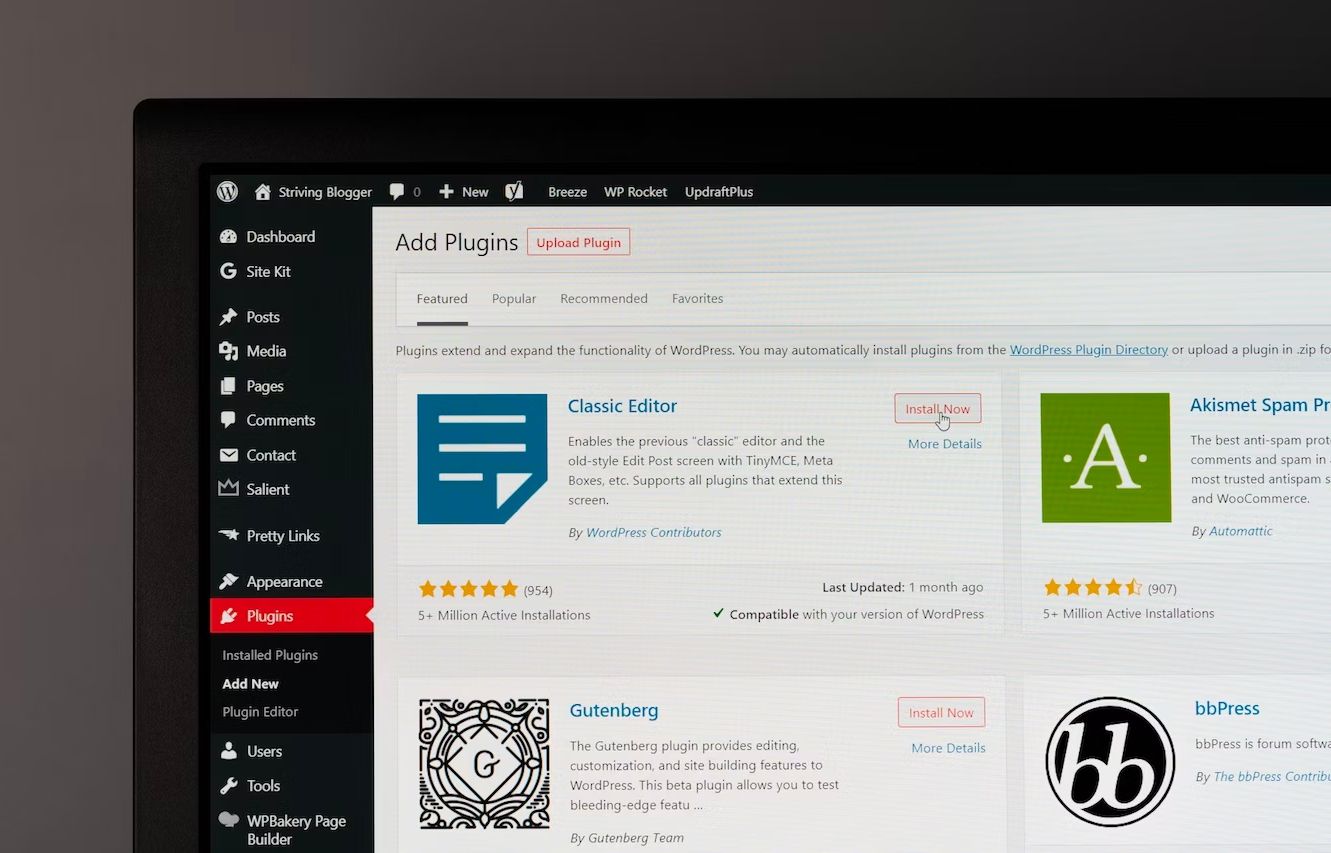

När du köper eller laddar ner ett WordPress-plugin får du en .zip-fil. Ingen versionshistorik eller insyn i vad som har ändrats över tid. Vill jag som utvecklare granska koden måste jag antingen packa upp den och gå igenom den för hand eller ta hjälp av AI för att leta efter sårbarheter.

Till skillnad mot Statamic som använder sig av ett ställe där du köper addons. När du installerar det, vilket det bara är jag som utvecklare kan göra, så gör jag det via composer, som är PHP:s egna pakethanterare. Och på köpet så kan jag även se historiken av dessa plugins genom versionshistoriken i git. Jag ser exakt vad som ändrats, när, och av vem.

Det är en av anledningarna till att jag bygger med Statamic. WordPress har fortfarande sin plats för vissa typer av projekt, men jag vill kunna garantera säkerheten i det jag levererar.

Vill du läsa mer om hacket?

Austin Ginder var personen som larmade WordPress.org att något var fel. Han har en väldigt detaljerad artikel om denna händelse, och även vilka plugins som blev infekterade.